|

����Internet��������Ϣ�����ķ�չ��ʹ�ü������Ӧ�÷�Χ�Ѿ��鼰����������䡣�ڶ����ҵ������IT����������ҵ��������Ϣϵͳ��ҵ����Ӫƽ̨��ͨ��һ̨��̨������Ϊ�ܶ�ͻ��ṩ�������ַ�ʽ�����Ǵ����˺ܶ�����������ֿ���ʽ����Ҳ�������Ϣ��ȫ�ķ����ԡ����������Ϣ��ʧ�����Ļ��ϲ��߿ɳ�֮�����Թ�˾������Ա�����ڿ͡���ҵ��������ĵ��Լ�����������ͨ�����ַ�ʽ�ػ����紫�����ݡ��������ݿ⣬����Ϣ��ȫ������ص���в����ˣ����ȫ��λ�ı�����Ϣ��ȫ��Ϊ��ҵ��Ϣ������Ĺؼ�һ���� ������ȫ�������������� ����������ҵ���������㡢��ź������ݵ������ܼ��������߷���������Ϣ��ȫ��Ϊ�ؼ������Ÿ����ܼ�������IJ������ӣ��ѽ����½��ĸ����ܼ����ȺΪ�˷����û�ʹ�á������û���ʹ�÷�Χ������ԭ�����ͻ���/������ģʽ��C/S��ת�������/������ģʽ��B/S������ֱ����������������������û�����ʹ��ԭ�����������������������ĸ����ܼ��������������صİ�ȫ���⡣����ڹ�˾���罨�裬�����ǼƸ����ܼ����Ⱥ���ر���Ҫ���ǰ�ȫ���⡣ ������⼼��ר�Ҹ�����ʾ������ѧ����ϵͳ�������ڲ��ṩ���ַ���Խ��Խ��ĸ����ܼ���Ҳ�ṩ����ҵ�û��У������ܼ�����������ż����ʡ�һ�����ڲ���ȫ�ǰ�ȫ����Ҫ���⣬��ͳ�ƣ��ڲ��������ڲ���Ա���������70%�İ�ȫ���⣻��һ���棬������Ҫ��ǿ���ʿ��ơ��Ƿ����֡���ȫ���˵ȱ߽簲ȫ�����⣬�û����к����洢���Ŵ��������ݴ����� �������ط������ð�ȫ����㵽 ����֪��֪�ˣ���ս������ֻ�жԸ����ܼ�������С�ͨѶ����dz��˽⣬�����ð�ȫ������ʩ��������ˮ��©������⼼��ר�Ҹ��������������ܼ��㣨HPC����һ���ۺ�ϵͳ���漰����ϵͳ������ϵͳ������Ρ�����ϵͳ��ģ����һ���ֲ�ε����˽ṹ��ͨ���������ģ�ͣ��������㡢������·�㡢����㡢����㡢Ӧ�ò㡣����ϵͳҲ���Է�Ϊ������Σ�����ϵͳ��Ӧ�÷�����˸����ܼ��㣨HPC���İ�ȫ����Ҳ����÷ֲ�ε����˷�����ʩ����һ�������ĸ����ܼ��㣨HPC����ȫ�������Ӧ�ø��������������ĸ�����Σ������밲ȫ�������ϡ�

�������ݽ����������尲ȫ ������ǰ���ڰ�ȫ������Ҫ���Խ���������û�õķ���˿ڡ�����ɱ�������������汾�ķ���ǽ����ʵ�ֵ����ⲿ��������в����Ŀǰ����İ�ȫ��ʩ��Ҫ�Ƕ�����Ӳ������ǽ��������ʵ���û���Ϣ�ķ��ʿ��ƺͰ�ȫ������ʵ�ֶ����粻ͬ��ȫ����ĸ��룬�ﵽ�ɿط��ʵ�Ŀ�ġ������������������������ijЩ����ֹ�Ķ˿ڣ����ڷ���ǽ��δ���Ÿö˿ڣ������������Ȼ������ʹ�øö˿ڽ���������֮���ͨѶ����ֹ���ڲ���Դ�����ݵ���й�������������ǽ����ͨ�����ʿ��ơ���ȫ���ˡ�������������������������ֹ�Ƿ����ֵȹ�����߰�ȫ�ȼ��������Σ����Ϣʱ��ϵͳ���Ը��ݹ���Ա�����öϿ����ӣ�ʵ��������������������ʹ�÷���ǽ��������Ч�ؽ��Ͱ�ȫ�����Ĺ���ǿ�ȣ�������Ⱥϵͳ��ȫ�Ŀɹ����ԡ� ��������ǽΪ�����ܻ�Ⱥ�ṩ�˻����İ�ȫ������Ȼ������ǽֻ���ṩ�����ġ���̬�ı��������ṩ�İ�ȫ����ϵͣ�������������ּ��ϵͳ��NIDS�����������ּ��ϵͳ��HIDS�������ݰ�ȫ����Ⱥ��ȫ����4�����滥����ϣ�������ṩ��̬�İ�ȫ������ȫ�����������Ⱥ�İ�ȫ�ȼ���

������һ�����������簲ȫ �������ڻ������еļ��������Ҫ��Եľ������簲ȫ��һ������£�����ǽ���ڶԱ�������������Ӧ�õĹ�������Ϊ������Ϊ��Щ������αװ�ɶ���Щ�Ϸ�������Ӧ�÷���ķ��ʣ��Ӷ�ƭ������ǽ�����뵽�ܷ���ǽ����������֮�ڡ���˶��ڰ�ȫҪ��ϸߵľ����������߾������в����йؼ�Ӧ�õģ�Ӧ����ʹ�÷���ǽ�����Ļ����ϣ��������ּ��ϵͳ��NIDS������������İ�ȫ����ˮƽ�� �����������ּ��ϵͳ��NIDS���ܼ�������������ͨ�������ض����ε����ݰ���ʵ�ֶԸ�����ʵʱ���ӡ����ֿ������ӺͷǷ����ʵĴ���ȣ������������Ӧ�ò�ĸ��ֶ��������������������ּ��ϵͳͨ�������ǽ���������������ݰ��Ĺ��˺ͷ��ʿ��ƣ����������������类������������IP��ַ����Ӧ�÷��˿ڣ����Ӷ��������С��������İ�ȫ����ʵ������������ֵİ�ȫ������ �����ڶ�������������ϵͳ��ȫ ������Ȼ�������ּ����ԶԸ���Ӧ�÷�����Web��SMTP��POP3���ṩ������Ȼ����Щ�����Ƕ��������ݰ��ļ�飬���ҷ����ֶ�ͨ�����ͺ��ڹ����ֶεķ�չ�����Ҳ�ʹ������������ͺ������������в����ʹ�ܱ������类���룬�������е�ij̨�����ܵ��˹�������Ϊ��������תվ��������ͨ���Ա����Ƶ�����ϵͳ�����ģ��ڲ��Լ�������������������������������Щ��Ϊ���������ּ��ϵͳ������ģ���ʱ����Ҫ���Ƶ���������ϵͳ�� ��������������ּ��ϵͳ��HIDS���ܷ���������ϵͳ�ļ��Ķ�����ĺ��������ʵʱ���ӿ������ӡ����ڼ��ϵͳ��־��ɨ���û���Ϊ�����ַǷ����ʴ���ȡ�����������ּ��ϵͳ���Ժܺõ��ֲ��������ּ��ϵͳ��ä���������γɻ��������ƹ�����ǽ�Ĺ�����Ϊ����ϸ���ȵļ��ͷ�����ʵ�ִ����絽������ȫ������� ������HIDS�������⣬�����Ŀ������ϵͳΪ������������ȫ�ṩ�˸����Ƶı��ϣ���֧����ϵͳ����ʱ����������BIOS�Է������ļ����Ϣ����������ת��Ϊ������ʾ�ڷ�����ǰ���Һ�����ϣ�ʹϵͳ����Ա�ܷdz�ֱ����Ч�ض�λ������ϵͳ���ϣ�����ʵ�ֻ��������Ͳ���ϵͳ�ļ�أ�ͬʱ�ṩ���������м���±��棬�������ԶԷ�������������Ӳ����Դ���м�أ�ͬʱ�Ծ������ڵĶ�������������״��Ҳ����ָ�ơ� �������������������ݰ�ȫ ���������ܼ����Ⱥ�����������ڿ�ѧ�о�����Ҫ���ݴ����������ԭʼ���ϡ��������ȶ����ڰ�ȫ�������ݣ�����˵�����������洢�����ݼ�ֵԶԶ�������������ļ�ֵ����ˣ���Щ���ݵİ�ȫ�洢�Ͱ�ȫ�����Եø�����Ҫ������Cluster��Ⱥ������˫�����ݽ���������������ڶ�˫������ʵ�м�ص��ݴ���������Ϊ���ݴ洢�豸��ϵ�д������й�ͨ����Ӳ�������ֵĽ�����ϣ�Ϊ���ݰ�ȫ�ṩ��˫�صı�����

���������÷���ǽ������ר�����磨VPN��Virtual Private Network������ʵ�ֻ������û��;������û���HPC�û��ӿ�֮��İ�ȫͨѶ��Ϊһ�ּ�Ϊ��Ҫ���ֶΡ�VPN��ָ�ڹ�������������������ҵ���磬������ӵ����ר��������ͬ�İ�ȫ�����������ܵ��ص㣬������˴�ͳ�IJ��ŷ��ʣ����� INTERNET ������Դ��Ϊ��ҵר��������������ͨ�����ܡ���֤������ǩ���ȱ�֤���ݵİ�ȫ�ԡ������ԡ�VPN�����尲ȫ�е�Ӧ��Ϊ�ؼ����ݵĴ��佨����һ���߰�ȫ��ר�����ݴ���ͨ������Ϊ���尲ȫ��Ϊ��Ҫ��һ���֡� �����ۺϹ�������Ⱥ��ȫ���� ������Ϊ���尲ȫ��һ����Ч��ݵĹ���ϵͳʮ����Ҫ������Ⱥ��ȫ����ϵͳ��ʵ�������ȫ����Դ������ʵ�м��й�����ͳһ���á�����ǽ��IDS��VPN���Ⱥ��ȫ�������ܽ�ϣ�Ϊ��Ⱥ�������ṩ���ߵİ�ȫ����ǿ�Ĺ������Ӷ�ʵ������˾�������ġ����尲ȫ�����Ϊ�û�����Ϣϵͳ�ṩȫ��λ����ȵġ����尲ȫ�������� |

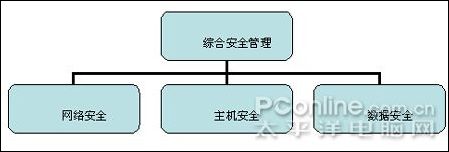

�����Ķ������尲ȫ���ø����ܼ���������������尲ȫ���ø����ܼ������������

2007-04-12 11:41

������PConline

���α༭��gongjianhui